Suara.com - Sejak 2019, Kaspersky telah menerbitkan penelitiannya tentang HoneyMyte (alias Temp.Hex dan Mustang Panda).

Sebuah Advanced Persistent Group (APT) yang telah aktif selama beberapa tahun, HoneyMyte telah mengadopsi teknik yang berbeda untuk melakukan serangan selama beberapa tahun terakhir dan telah berfokus pada berbagai profil penargetan.

"Laporan terbaru kami yang diterbitkan Juli lalu mengungkapkan sekelompok aktivitas yang telah melakukan serangan spionase siber terhadap entitas pemerintah di Myanmar dan Filipina setidaknya sejak Oktober 2020," ujar Yeo Siang Tiong, General Manager untuk Asia Tenggara di Kaspersky dalam keterangan resminya, Senin (13/9/2021).

Meskipun awalnya memusatkan perhatian mereka pada Myanmar, para aktor ancaman telah mengalihkan fokus mereka ke Filipina.

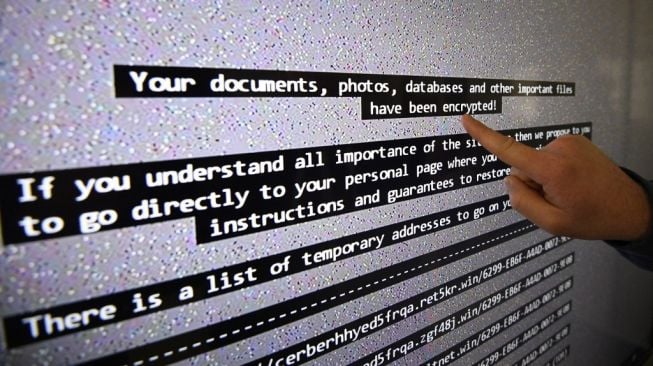

Mereka biasanya mendapatkan pijakan awal dalam sistem melalui email spear-phishing dengan tautan unduhan Dropbox.

Setelah diklik, tautan ini mengunduh arsip RAR yang disamarkan sebagai dokumen Word yang berisi muatan berbahaya.

![Layanan Dropbox. [Shutterstock]](https://media.suara.com/pictures/653x366/2017/06/13/92563-layanan-dropbox.jpg)

Setelah diunduh pada sistem, malware mencoba menginfeksi host lain dengan menyebar melalui drive USB yang dapat dilepas.

Jika drive ditemukan, malware membuat direktori tersembunyi di drive, di mana kemudian memindahkan semua file korban, bersama dengan executable berbahaya.

Pakar Kaspersky mengaitkan aktivitas ini – dijuluki sebagai LuminousMoth – yang erat dengan kelompok ancaman HoneyMyte, aktor ancaman berbahasa China yang terkenal, sudah lama berdiri, dengan kepercayaan diri sedang hingga tinggi.

"HoneyMyte terutama tertarik untuk mengumpulkan intelijen geopolitik dan ekonomi di Asia dan Afrika," terangnya.

Misalnya, dalam serangan sebelumnya yang dilakukan dari pertengahan 2018, aktor ancaman ini menggunakan implan PlugX, serta skrip PowerShell multi-tahap yang menyerupai CobaltStrike.

Kampanye ini menargetkan entitas pemerintah di Myanmar, Mongolia, Ethiopia, Vietnam, dan Bangladesh.

"Berdasarkan penargetan organisasi pemerintah di Asia dan Afrika, kami menilai bahwa salah satu motivasi utama HoneyMyte adalah mengumpulkan intelijen geo-politik dan ekonomi," ungkap dia.

Untuk mengatasinya, ada banyak cara yang dapat dilakukan organisasi untuk tetap aman dari serangan tersebut.

1. Memberi staf pelatihan kebersihan keamanan siber dasar, karena banyak serangan yang ditargetkan dimulai dengan phishing atau teknik rekayasa sosial lainnya